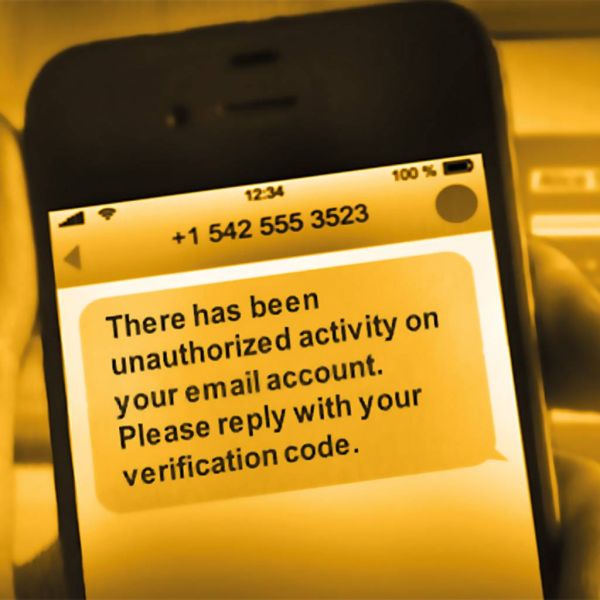

Απάτες με κωδικούς ανάκτησης μέσω κινητών τηλεφώνων δίνουν παράνομη πρόσβαση σε λογαριασμούς e-mail

Οι hackers θέτουν σε κίνδυνο λογαριασμούς Gmail, Hotmail και Yahoo Mail με απλά μηνύματα κειμένου και μεθόδους επιθέσεων social engineering

Μία νέα μέθοδο που χρησιμοποιούν πλέον οι hackers για να εξαπατήσουν θύματα κινητών τηλεφώνων παρουσιάζει σήμερα η Symantec (Nasdaq: SYMC). Μερικές από τις πιο αποτελεσματικές απάτες γίνονται συχνά με τον πιο απλό τρόπο, όπου μας παρουσιάζεται για παράδειγμα ένας αξιωματικός της αστυνομίας να ζητά να του παραδώσουμε τα κλειδιά του αυτοκινήτου μαςΜία νέα μέθοδο που χρησιμοποιούν πλέον οι hackers για να εξαπατήσουν θύματα κινητών τηλεφώνων παρουσιάζει σήμερα η Symantec (Nasdaq: SYMC). Μερικές από τις πιο αποτελεσματικές απάτες γίνονται συχνά με τον πιο απλό τρόπο, όπου μας παρουσιάζεται για παράδειγμα ένας αξιωματικός της αστυνομίας να ζητά να του παραδώσουμε τα κλειδιά του αυτοκινήτου μας. Ο μέσος άνθρωπος στο δρόμο πιθανότατα θα του τα παραδώσει χωρίς δεύτερη σκέψη ή αμφιβολία. Η απάτη αυτή, χαρακτηρίζεται από δύο σημαντικά στοιχεία που την κάνουν και ιδιαίτερα αληθοφανή. Αυτά δεν είναι άλλα από την απλότητα αλλά και το γεγονός ότι οι άνθρωποι συνήθως εμπιστεύονται ανθρώπους που δηλώνουν αξιωματικοί της αστυνομίας ή άλλης δημόσιας αρχής. Με τον ίδιο πλέον τρόπο δρουν και οι κυβερνοεγκληματίες σήμερα.

Τον τελευταίο καιρό, σύμφωνα με μελέτες της Symantec, έχει παρατηρηθεί και μια αύξηση σε ένα συγκεκριμένο τύπο επίθεσης μέσω phishing με στόχο τους χρήστες κινητών τηλεφώνων. Ο απώτερος σκοπός είναι τελικά η πρόσβαση στο λογαριασμό e-mail του θύματος. Αυτή η επίθεση κοινωνικής μηχανικής (social engineering) είναι πολύ πειστική και οι χρήστες πέφτουν με ευκολία στην παγίδα.

Για να επιτύχει η επίθεση, θα πρέπει οι hackers να γνωρίζουν τη διεύθυνση ηλεκτρονικού ταχυδρομείου του στόχου και τον αριθμό του κινητού τους τηλεφώνου, δεδομένα που τελικά μπορούν να ληφθούν χωρίς μεγάλες προσπάθειες. Οι επιτιθέμενοι κάνουν χρήση της δυνατότητας ανάκτησης κωδικού πρόσβασης, που παρέχεται από πολλούς e-mail providers και έτσι τους «βοηθούν» να αποκτήσουν πρόσβαση στους λογαριασμούς τους, μεταξύ άλλων επιλογών, με έναν κωδικό επαλήθευσης που λαμβάνουν στο κινητό τους τηλέφωνο (άρα τους ζητείται και ο αριθμός κλήσης).

Η πλειοψηφία των περιπτώσεων που καταγράφηκε από τη Symantec, αφορά χρήστες Gmail, Hotmail και Yahoo Mail. Χρησιμοποιώντας το Gmail για παράδειγμα, τα ακόλουθα βήματα περιγράφουν τον τρόπο με τον οποίο λειτουργεί η επίθεση:

· Ο χρήστης-θύμα καταχωρεί τον αριθμό του κινητού τηλεφώνου στο Gmail, έτσι ώστε αν ξεχνάει τον κωδικό, η Google να αποστέλλει μήνυμα κειμένου με έναν κωδικό επαλήθευσης και ο χρήστης να μπορεί να έχει πρόσβαση στο λογαριασμό του.

· Ο κακός της υπόθεσης, ο hacker, θέλει να εισβάλει στο λογαριασμό του χρήστη, αλλά δεν γνωρίζει τον κωδικό πρόσβασή του. Γνωρίζει την email διεύθυνση και το τηλέφωνό του. Ο hacker επισκέπτεται την σελίδα login του Gmail και εισάγει τα στοιχεία του χρήστη (χωρίς όμως το password) και στη συνέχεια αναζητά βοήθεια μέσω του “Need help?” link. Αυτός ο σύνδεσμος χρησιμοποιείται όταν οι χρήστες έχουν ξεχάσει τα στοιχεία εισαγωγής τους.

· Το σύστημα δίνει στον hacker πολλές επιλογές, μεταξύ των οποίων και το “Enter the last password you remember” (Eισάγετε τον τελευταίο κωδικό που θυμόσαστε) και πατήστε στο “Confirm password reset on my [MAKE AND MODEL] phone,” (Επιβεβαίωση επαναφοράς κωδικού πρόσβασης στο τηλέφωνο μου [μάρκα και μοντέλο] παραλείποντας όμως αυτά τα στοιχεία μέχρι να του δοθεί η επιλογή “Get a verification code on my phone: [MOBILE PHONE NUMBER] (Λήψη κωδικού επαλήθευσης στο τηλέφωνό μου: [ΚΙΝΗΤΟ ΤΗΛΕΦΩΝΟ])

· Ο hacker επιβεβαιώνει την επιλογή για να λάβει ο χρήστης-θύμα πλέον με μήνυμα SMS τον εξαψήφιο κωδικό επαλήθευσης στο τηλέφωνο του.

- Ο χρήστης λαμβάνει ένα μήνυμα που γράφει “Your Google Verification code is [SIX-DIGIT CODE].” (Ο κωδικός επαλήθευσης του Google είναι [εξαψήφιος κωδικός]

- Ο hacker αποστέλλει στο χρήστη ένα μήνυμα SMS που γράφει κάτι σχετικό με αυτό: “Google has detected unusual activity on your account. Please respond with the code sent to your mobile device to stop unauthorized activity”. (Η Google εντόπισε ασυνήθιστη δραστηριότητα στο λογαριασμό σας. Απαντήστε με τον κωδικό που σας έχει σταλεί στο κινητό σας τηλέφωνο για να εμποδίσετε τυχόν μη εξουσιοδοτημένη δραστηριότητα).

- Ο χρήστης, πιστεύει ότι το μήνυμα είναι αξιόπιστο και απαντά με τον κωδικό επαλήθευσης.

- Ο hacker χρησιμοποιεί τον κωδικό επαλήθευσης για να πάρει προσωρινά έναν κωδικό πρόσβασης και στη συνέχεια επιτίθεται στο λογαριασμό e-mail και στα δεδομένα του.

Η «επικοινωνία» όμως του hacker με τα θύματά του δεν σταματά εδώ. Αρκετοί hackers εξακολουθούν να στέλνουν μηνύματα στα θύματά τους όταν κάτι δεν πάει καλά με τη σύνδεση και τους κωδικούς. Βεβαίως και πάλι τα μηνύματα εξακολουθούν να είναι απλά και αληθοφανή, με αποτέλεσμα να πείθουν χωρίς ιδιαίτερη προσπάθεια τα θύματά τους. Όταν πλέον ο επιτιθέμενος αποκτά πρόσβαση στον λογαριασμό του χρήστη, μπορεί για παράδειγμα, μεταξύ άλλων, να προσθέσει μια εναλλακτική διεύθυνση ηλεκτρονικού ταχυδρομείου στο λογαριασμό και έτσι να λαμβάνει αντίγραφα όλων των μηνυμάτων που θα διαβιβάζονται στη διεύθυνση αυτή. Μάλιστα οι hackers στέλνουν και «ευχαριστήριο» μήνυμα στα θύματά τους, που συνήθως έχει τη μορφή “Thank you for verifying your Google account. Your temporary password is [TEMPORARY PASSWORD]” (Σας ευχαριστούμε για την επαλήθευση του λογαριασμού σας στο Google. Ο προσωρινός κωδικός πρόσβασης σας είναι [προσωρινός κωδικός πρόσβασης] “

Αυτό κάνει την επίθεση phishing όλο και πιο πιστευτή, αφού το θύμα θεωρεί όλη την αλληλογραφία νόμιμη και πιστεύει ότι λογαριασμός του είναι πλέον ασφαλής. Οι κυβερνοεγκληματίες αυτού του τύπου των επιθέσεων δεν φαίνεται να επικεντρώνονται στο οικονομικό κέρδος, όπως για παράδειγμα συμβαίνει στην κλοπή αριθμών πιστωτικών καρτών. Φαίνεται ότι προσπαθούν να συλλέξουν πληροφορίες σχετικά με τα θύματά τους και μάλιστα όχι μαζικά, αλλά σε συγκεκριμένα άτομα. Ο τρόπος λειτουργίας τους είναι παρόμοιος με τις μεθόδους που χρησιμοποιούνται από APT ομάδες.

Αυτή η απλή, αλλά άκρως αποτελεσματική μέθοδος επίθεσης είναι πολύ πιο οικονομική από τις παραδοσιακές spear-phishing επιθέσεις, όπου ένας εισβολέας πρέπει να καταχωρήσει ένα domain και να δημιουργήσει μια ιστοσελίδα phishing. Στην περίπτωση αυτή, το μόνο κόστος που βαρύνει τους hackers είναι το μήνυμα SMS, ενώ ως μέθοδος είναι και πολύ δύσκολα ανιχνεύσιμη καθώς πρέπει να γίνει από ειδικό λογισμικό για κινητά τηλέφωνα ή από τον εκάστοτε πάροχο κινητής τηλεφωνίας.

Η Symantec συμβουλεύει τους χρήστες να είναι καχύποπτοι προς τα μηνύματα SMS που ζητούν κωδικούς επαλήθευσης, ειδικά αν δεν τους έχουν ζητήσει οι ίδιοι. Εάν δεν είμαστε βέβαιοι για το μήνυμα που λάβαμε ελέγχουμε την προέλευσή του με τον παροχέα του ηλεκτρονικού μας ταχυδρομείου, για να επιβεβαιωθεί εάν το μήνυμα είναι νόμιμο. Τα μηνύματα που αποστέλλονται συνήθως από τις υπηρεσίες ανάκτησης κωδικού πρόσβασης, αποστέλλουν μόνο τον κωδικό επαλήθευσης και δεν ζητούν από το χρήστη να απαντήσει με οποιονδήποτε τρόπο. Να θυμάστε πάντα ότι ακόμη και αν κάποιος μοιάζει με έναν αστυνομικό ή κάποια ανώτερη αρχή, αυτό δε σημαίνει απαραίτητα ότι θα πρέπει να παραδώσουμε και τα στοιχεία μας, χωρίς να ζητήσουμε αντίστοιχη επιβεβαίωση της ταυτότητάς του.

Στο παρακάτω link μπορείτε να δείτε ένα ενδιαφέρον βίντεο με το πώς πραγματοποιούνται οι επιθέσεις σε ανυποψίαστους χρήστες στην πράξη: https://www.youtube.com/watch?v=_dj_90TnVbo&feature=youtu.be