Η ανάλυση του WatchGuard Threat Lab δείχνει μία άνοδο των μη ανιχνεύσιμων κακόβουλων λογισμικών, ενισχύοντας περαιτέρω ένα ήδη ισχυρό κύμα απειλών.

Η WatchGuard® Technologies, παγκόσμιος ηγέτης στην ενοποιημένη ασφάλεια στον κυβερνοχώρο, ανακοίνωσε σήμερα τα ευρήματα της πιο πρόσφατης Έκθεσης Internet Security Report, η οποία περιγράφει λεπτομερώς τις πιο σημαντικές τάσεις κακόβουλου λογισμικού καθώς και τις απειλές για την ασφάλεια δικτύου και τερματικών σταθμών που αναλύθηκαν από τους ερευνητές του WatchGuard Threat Lab. Τα βασικά ευρήματα δείχνουν μια σημαντική αύξηση στο μη-ανιχνεύσιμο κακόβουλο λογισμικό, τη διατήρηση των απειλών που στοχεύουν τοπικούς Server ηλεκτρονικού ταχυδρομείου και μία πτωτική τάση των ransomware, πιθανώς ως αποτέλεσμα της διεθνούς προσπάθειας περιορισμού της δράσης των σχετικών ομάδων εκβιαστών.

«Η πιο πρόσφατη έρευνα του The Threat Lab δείχνει ότι οι χάκερς χρησιμοποιούν διάφορες τεχνικές καθώς αναζητούν τρωτά σημεία, συμπεριλαμβανομένων παλαιών λογισμικών και συστημάτων. Γι’ αυτό οι οργανισμοί πρέπει να υιοθετήσουν μια προσέγγιση άμυνας εις βάθος για να προστατευτούν από τέτοιες απειλές», δήλωσε ο Corey Nachreiner, επικεφαλής ασφαλείας στη WatchGuard. «Η ενημέρωση των συστημάτων και του λογισμικού στα οποία βασίζονται οι οργανισμοί είναι ένα ζωτικό βήμα προς την αντιμετώπιση αυτών των τρωτών σημείων. Επιπλέον, οι σύγχρονες πλατφόρμες ασφαλείας που λειτουργούν από τους MSPs μπορούν να προσφέρουν την ολοκληρωμένη και ενοποιημένη ασφάλεια που χρειάζονται οι οργανισμοί και να τους επιτρέψουν να καταπολεμήσουν και τις πρόσφατες απειλές».

Μεταξύ των βασικών ευρημάτων της τελευταίας έκθεσης Internet Security Report που περιλαμβάνει δεδομένα από το 4ο τρίμηνο του 2023 είναι τα εξής:

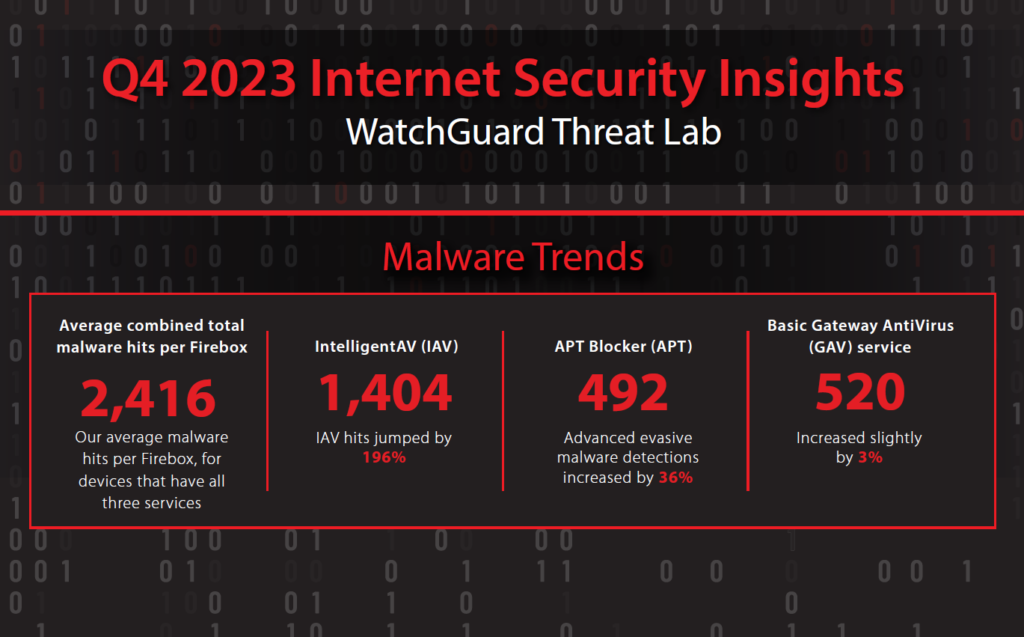

- Αύξηση σε όλα τα είδη κακόβουλου λογισμικού (μη-ανιχνεύσιμο, βασικό και κρυπτογραφημένο). Ο μέσος όρος ανίχνευσης κακόβουλου λογισμικού ανά Firebox αυξήθηκε κατά 80% εν σχέση με το προηγούμενο τρίμηνο, καταδεικνύοντας έναν σημαντικό όγκο απειλών που φτάνουν στην περίμετρο του δικτύου. Γεωγραφικά επηρεάστηκαν περισσότερο η Αμερική και η Ασία.

- Τα TLS και οι περιπτώσεις κακόβουλου λογισμικού zero-day αυξάνονται.

Περίπου το 55% του κακόβουλου λογισμικού έφτασε μέσω κρυπτογραφημένων συνδέσεων και σημείωσε 7% αύξηση σε σχέση το προηγούμενο τρίμηνο. Οι ανιχνεύσεις κακόβουλου λογισμικού zero-day αποτελούν πλέον το 60% όλων των ανιχνεύσεων κακόβουλου λογισμικού, σε σύγκριση με το 22% του προηγούμενου τριμήνου. Ωστόσο, οι ανιχνεύσεις κακόβουλου λογισμικού zero-day με TLS μειώθηκαν στο 61%, που αποτελεί μία μείωση 10% σε σχέση με το τρίτο τρίμηνο.

- Οι 2 από τις 5 κορυφαίες παραλλαγές κακόβουλου λογισμικού ανακατευθύνονται στο δίκτυο DarkGate. Μεταξύ των 5 κορυφαίων πιο διαδεδομένων κακόβουλων λογισμικών ήταν το JS.Agent.USF και το Trojan.GenericKD.67408266. Και οι δύο παραλλαγές ανακατευθύνουν τους χρήστες σε συνδέσμους που φορτώνουν το κακόβουλο λογισμικό DarkGate στον υπολογιστή του θύματος.

- Αύξηση των επιθέσεων living-off-the-land (LOTL). Το τέταρτο τρίμηνο έδειξε αναζωπύρωση των απειλών που βασίζονται σε scripts, καθώς αυτά είχαν τη μεγαλύτερη αύξηση ως φορέας επίθεσης τερματικών σταθμών, με τις απειλές να αυξάνονται κατά 77% σε σχέση με το τρίτο τρίμηνο. Το PowerShell ήταν ο κορυφαίος φορέας επίθεσης. Οι απάτες που βασίζονται σε προγράμματα περιήγησης επίσης αυξήθηκαν κατά 56%.

- Οι 4 από τις 5 πιο διαδεδομένες επιθέσεις δικτύου αφορούσαν επιθέσεις σε διακομιστή Exchange. Αυτές οι επιθέσεις σχετίζονται με μία από τις ProxyLogon, ProxyShell και ProxyNotShell. Η ProxyLogon που εμφανίστηκε για πρώτη φορά στη 4η θέση το Q4 του 2022, έφτασε στη 2η θέση το Q4 του 2023. Αυτές οι επιθέσεις δείχνουν την ανάγκη να περιοριστεί η χρήση τοπικών διακομιστών ηλεκτρονικού ταχυδρομείου.

- Η εμπορευματοποίηση των κυβερνοεπιθέσεων συνεχίζεται. Το Glupteba και το GuLoader συγκαταλέγονται για άλλη μια φορά μεταξύ των 10 πιο διαδεδομένων κακόβουλων λογισμικών τερματικού σταθμού το Q4, παραμένοντας ως δύο από τις πιο δημοφιλείς παραλλαγές κατά τη διάρκεια του Q4. Το Glupteba είναι μία επικίνδυνη παραλλαγή καθώς στοχεύει θύματα σε παγκόσμια κλίμακα. Είναι ένα «δραστήριο» malware-as-a-service (MaaS),καθώς οι μη-ανιχνεύσιμές δυνατότητες του περιλαμβάνουν το «κατέβασμα» πρόσθετου malware, τη μεταμφίεσή του σε botnet, την κλοπή ευαίσθητων πληροφοριών και την εξόρυξη κρυπτονομισμάτων.

- Προσπάθειες εξάρθρωσης των ομάδων ransomware. Για άλλη μια φορά το Q4 το Threat Lab ανέφερε μείωση στις ανιχνεύσεις ransomware σε σύγκριση με το προηγούμενο τρίμηνο – παρατηρώντας μείωση 20%. Οι αναλυτές της WatchGuard σημείωσαν επίσης μείωση των δημόσιων παραβιάσεων του ransomware και το αποδίδουν στις συνεχείς προσπάθειες επιβολής του νόμου για την εξάλειψη των ομάδων εκβιαστών ransomware.

Σύμφωνα με την προσέγγιση του Unified Security Platform® του WatchGuard και τις τριμηνιαίες ενημερώσεις του WatchGuard Threat Lab, τα δεδομένα που αναλύονται σε αυτήν την έκθεση βασίζονται σε ανώνυμες πληροφορίες απειλών που συγκεντρώθηκαν από το δίκτυο συσκευών της WatchGuard και προϊόντα τελικών τερματικών, των οποίων οι ιδιοκτήτες έχουν επιλέξει να μοιραστούν τις πληροφορίες αυτές με τη Watchguard για υποστήριξη των ερευνητικών της προσπαθειών.