Ποιο είναι το κακόβουλο λογισμικό “infostealer” που χρησιμοποιούν οι χάκερ και πως μπορούν οι χρήστες να παραμείνουν ασφαλείς

Οι πληροφορίες είναι αρκετά σημαντικές για αυτό και αρκετοί προσπαθούν να τις αποκτήσουν με οποιοδήποτε τρόπο και να τις χρησιμοποιήσουν για δικό τους συμφέρον βγάζοντας περισσότερα χρήματα.

Πάνω σε αυτό προειδοποιεί ο Phil Muncaster από την ομάδα της παγκόσμιας εταιρείας λογισμικού ασφαλείας ESET. Συγκεκριμένα ανέφερε ότι το κακόβουλο λογισμικό που ονομάζεται infostealer (ή αλλιώς λογισμικό κατασκοπείας) κλέβει πληροφορίες όπως κωδικούς πρόσβασης, στοιχεία τραπεζικών λογαριασμών και ακόμα και κρυπτονομίσματα. Αυτό μπορεί να οδηγήσει σε κλοπή ταυτότητας ή απώλεια πρόσβασης στους λογαριασμούς σας. Η καλή είδηση είναι πως, ακόμα κι αν περνάτε πολλές ώρες στο διαδίκτυο, υπάρχουν τρόποι να προστατευθείτε. Το μυστικό είναι να μάθετε πώς να διαχειρίζεστε σωστά τους ψηφιακούς κινδύνους.

Τι είδους πληροφορίες κλέβουν οι infostealers;

Πολλά από τα σημερινά infostealers προέρχονται από ένα παλιότερο τραπεζικό κακόβουλο λογισμικό που ονομάζεται ZeuS. Το ZeuS δημιουργήθηκε για να κλέβει οικονομικά δεδομένα, όπως τους κωδικούς πρόσβασης στις online τραπεζικές σας υπηρεσίες. Όταν ο πηγαίος κώδικάς του διέρρευσε το 2011, άρχισαν να εμφανίζονται πολλές νέες παραλλαγές του. Από τότε, η «βιομηχανία» του κακόβουλου λογισμικού εξελίσσεται συνεχώς, με νέες εκδόσεις να αποκτούν ακόμα πιο προηγμένες δυνατότητες.

Σήμερα, υπάρχουν infostealers για σχεδόν κάθε τύπο συσκευής — από υπολογιστές με Windows και macOS, μέχρι κινητά με iOS και Android. Κάθε παραλλαγή στοχεύει διαφορετικά δεδομένα, αλλά πιο συχνά οι χάκερ ψάχνουν για ονόματα χρήστη, κωδικούς πρόσβασης και cookies σύνδεσης, τα οποία μπορούν να τους βοηθήσουν να παρακάμψουν ακόμα και τον έλεγχο ταυτότητας δύο παραγόντων (MFA). Σύμφωνα με πρόσφατη έκθεση, περίπου το 75% των 3,2 δισεκατομμυρίων διαπιστευτηρίων που κλάπηκαν το προηγούμενο έτος (δηλαδή πάνω από 2 δισεκατομμύρια!) υποκλάπηκαν μέσω infostealers.

Εκτός από τους κωδικούς, κινδυνεύουν και άλλα προσωπικά ή οικονομικά δεδομένα, όπως:

- Στοιχεία τραπεζικών καρτών, τραπεζικών λογαριασμών και κρυπτονομισμάτων (π.χ. κλειδιά crypto wallets).

- Οικονομικές πληροφορίες, όπως στοιχεία ασφάλειας ή κοινωνικής ασφάλισης.

- Δεδομένα από προγράμματα περιήγησης, όπως το ιστορικό περιήγησης και τυχόν δεδομένα αποθηκευμένων φορμών — περιλαμβανομένων στοιχείων πληρωμών και κωδικών πρόσβασης.

- Πληροφορίες συστήματος που αφορούν τον υπολογιστή ή τη συσκευή σας.

- Αρχεία αποθηκευμένα στον υπολογιστή ή τη συσκευή σας, όπως φωτογραφίες και έγγραφα.

- Άλλα προσωπικά δεδομένα, όπως ονόματα, αριθμοί τηλεφώνου και διευθύνσεις.

Πώς λειτουργούν οι infostealers;

Ο στόχος αυτού του κακόβουλου λογισμικού είναι να εντοπίζει γρήγορα και αθόρυβα ευαίσθητες πληροφορίες στη συσκευή σας και να τις στέλνει πίσω σε χάκερ. Για να το πετύχει, «τρυπώνει» μέσα σε προγράμματα περιήγησης (browsers), εφαρμογές email, πορτοφόλια κρυπτονομισμάτων, αρχεία, εφαρμογές και ακόμη και στο ίδιο το λειτουργικό σύστημα.

Μερικές από τις τεχνικές που χρησιμοποιούνται περιλαμβάνουν:

- Form grabbing: Πρόκειται για την αναζήτηση και συλλογή στοιχείων σύνδεσης (logins) που έχετε εισάγει σε ηλεκτρονικές φόρμες, προτού αυτές αποσταλούν σε έναν ασφαλή διακομιστή.

- Keylogging: Το κακόβουλο λογισμικό καταγράφει κάθε πληκτρολόγηση που κάνετε, με στόχο την υποκλοπή ευαίσθητων πληροφοριών όπως κωδικοί πρόσβασης.

- Λήψη στιγμιότυπων οθόνης: Καταγράφονται στιγμιότυπα από την οθόνη του υπολογιστή σας, ιδίως όταν εμφανίζονται σε αυτήν ευαίσθητες πληροφορίες.

- Κλοπή δεδομένων από το πρόχειρο (clipboard)

- Μόλις τα δεδομένα σταλούν στον διακομιστή των κυβερνοεγκληματιών —κάτι που γίνεται συνήθως μέσα σε λίγα δευτερόλεπτα— οργανώνονται σε αρχεία (logs) και πωλούνται σε άλλους χάκερ, εξηγεί ο Muncaster από την ESET. Αυτοί στη συνέχεια τα χρησιμοποιούν για να:

- Υποκλέψουν τους διαδικτυακούς σας λογαριασμούς (π.χ. Netflix, Uber), με σκοπό να αποσπάσουν αποθηκευμένες πληροφορίες ή/και να πουλήσουν την πρόσβαση σε τρίτους.

- Διαπράξουν απάτη ταυτότητας, όπως να υποβάλουν αίτηση για πίστωση στο όνομά σας ή να χρησιμοποιήσουν τις κάρτες/τραπεζικούς σας λογαριασμούς για αγορές.

- Πραγματοποιήσουν ιατρική ή ασφαλιστική απάτη, λαμβάνοντας ιατρική περίθαλψη ή φάρμακα στο όνομά σας.

- Διαπράξουν φορολογική απάτη, υποβάλλοντας ψευδείς φορολογικές δηλώσεις και λαμβάνοντας επιστροφές χρημάτων.

- Στοχεύσουν τις επαφές σας με phishing ή spam μηνύματα.

- Αφαιρέσουν χρήματα απευθείας από τους τραπεζικούς σας λογαριασμούς.

Πώς εκτίθεμαι σε κίνδυνο από infostealers;

Το πρώτο βήμα για να προστατευτείτε από κακόβουλο λογισμικό τύπου infostealer είναι να καταλάβετε πώς εξαπλώνεται. Υπάρχουν πολλοί πιθανοί τρόποι, αλλά οι πιο συνηθισμένοι περιλαμβάνουν:

- Μηνύματα ηλεκτρονικού ταχυδρομείου ή κειμένου τύπου phishing: Πρόκειται για μια κλασική τεχνική κοινωνικής μηχανικής, κατά την οποία οι δράστες επιχειρούν να σας πείσουν να κάνετε κλικ σε κακόβουλους συνδέσμους ή να ανοίξετε μολυσμένα συνημμένα αρχεία. Συχνά προσποιούνται ότι είναι κάποιο έμπιστο πρόσωπο, οργανισμός ή αρχή, παραποιώντας τη διεύθυνση αποστολέα και χρησιμοποιώντας επίσημα λογότυπα για να ενισχύσουν την αξιοπιστία τους.

- Κακόβουλες ιστοσελίδες: Αυτές οι ιστοσελίδες μπορεί να χρησιμοποιούνται στο πλαίσιο εκστρατειών phishing ή να λειτουργούν αυτόνομα. Μπορεί να σας παρασύρουν να κατεβάσετε κάποιο αρχείο ή να κάνετε κλικ σε έναν σύνδεσμο, ή ακόμη και να προκαλέσουν αυτόματη λήψη (drive-by download) απλώς με την επίσκεψη στην ιστοσελίδα. Οι κυβερνοεγκληματίες συχνά χρησιμοποιούν τεχνικές SEO για να προωθήσουν αυτές τις ιστοσελίδες στις πρώτες θέσεις των αποτελεσμάτων αναζήτησης.

- Παραβιασμένες ιστοσελίδες: Σε ορισμένες περιπτώσεις, χάκερς παραβιάζουν νόμιμες ιστοσελίδες, εκμεταλλευόμενοι ευπάθειες στο πρόγραμμα περιήγησης ή εισάγοντας κακόβουλες διαφημίσεις (malvertising). Αυτές οι μέθοδοι μπορεί να οδηγήσουν στην ακούσια εγκατάσταση ενός infostealer.

- Κακόβουλες εφαρμογές: Λογισμικό που μοιάζει νόμιμο ενδέχεται να κρύβει κακόβουλο κώδικα. Ο κίνδυνος είναι ακόμη μεγαλύτερος στις κινητές συσκευές, που συχνά έχουν λιγότερα επίπεδα προστασίας σε σύγκριση με τους υπολογιστές. Ιδιαίτερη προσοχή απαιτείται στις πειρατικές εκδόσεις δημοφιλών παιχνιδιών ή εφαρμογών.

- Κοινωνικές απάτες: Οι δράστες μπορεί να προσπαθήσουν να σας ξεγελάσουν μέσω δελεαστικών διαφημίσεων ή αναρτήσεων στα μέσα κοινωνικής δικτύωσης, συχνά προσποιούμενοι διασημότητες ή υποκλέπτοντας νόμιμους λογαριασμούς. Προσέξτε ιδιαίτερα προσφορές, κληρώσεις ή αποκλειστικό περιεχόμενο που φαίνονται «πολύ καλά για να είναι αληθινά».

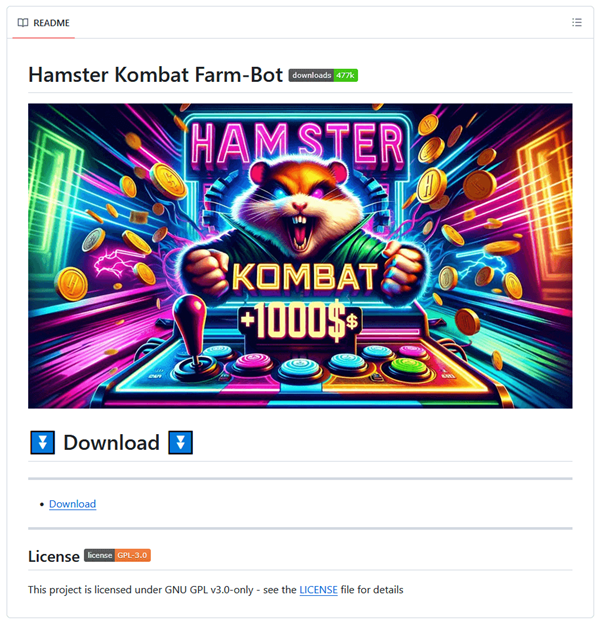

- Τροποποιήσεις/cheats παιχνιδιών: Οι ανεπίσημες τροποποιήσεις (mods) ή τα cheat tools για βιντεοπαιχνίδια μπορεί να περιέχουν infostealers. Σύμφωνα με την ESET, εντοπίστηκαν αποθετήρια στο GitHub που ισχυρίζονταν ότι παρείχαν farm bots και auto-clickers για το παιχνίδι Hamster Kombat, τα οποία στην πραγματικότητα περιείχαν παραλλαγή του κακόβουλου λογισμικού Lumma Stealer.

Εξετάζοντας το τοπίο των απειλών

Σύμφωνα με την Έκθεση Απειλών H2 2024 της ESET, το λογισμικό infostealer έχει εξελιχθεί σε μια ιδιαίτερα κερδοφόρα «επιχείρηση» για τους κυβερνοεγκληματίες. Χάρη στο μοντέλο malware-as-a-service (MaaS), σχεδόν ο καθένας μπορεί να αποκτήσει πρόσβαση σε τέτοιου είδους κακόβουλα εργαλεία, τα οποία πωλούνται σε σκοτεινές διαδικτυακές αγορές. Μάλιστα, κάποιες από αυτές τις πλατφόρμες προσφέρουν και επιπλέον «υπηρεσίες», όπως την ανάλυση των κλεμμένων δεδομένων, ώστε οι εγκληματίες να εντοπίζουν εύκολα τις πιο χρήσιμες πληροφορίες — είτε για να τις χρησιμοποιήσουν οι ίδιοι, είτε για να τις πουλήσουν σε άλλους.

Όπως σημειώνει η ESET, τα κακόβουλα λογισμικά τύπου infostealer εξελίσσονται διαρκώς. Ένα παράδειγμα είναι το Formbook, που κυκλοφορεί από το 2021, αλλά πρόσφατα απέκτησε πιο εξελιγμένες τεχνικές «καμουφλάζ», κάνοντάς το πιο δύσκολο να εντοπιστεί και να αναλυθεί από ειδικούς ασφαλείας. Άλλες εκδόσεις, όπως το RedLine, σταμάτησαν να κυκλοφορούν μετά από συντονισμένες επιχειρήσεις των αρχών. Όμως, η «σκυτάλη» περνά γρήγορα σε νέα εργαλεία — όπως το Lumma Stealer, το οποίο εμφανίστηκε για να καλύψει το κενό. Σύμφωνα με την ESET, οι ανιχνεύσεις του Lumma Stealer αυξήθηκαν κατά 369% μόνο στο δεύτερο εξάμηνο του 2024.

Πώς μπορώ να προστατευτώ;

Για να προστατεύσετε τον υπολογιστή ή το κινητό σας από κακόβουλο λογισμικό τύπου infostealer, είναι σημαντικό να ακολουθείτε μερικές βασικές καλές πρακτικές, όπως επισημαίνει ο Phil Muncaster από την ομάδα της ESET. Επειδή αυτά τα κακόβουλα προγράμματα μπορούν να «μολύνουν» τις συσκευές με διάφορους τρόπους, η πρόληψη είναι το πιο σημαντικό βήμα. Παρακάτω θα βρείτε μερικά βασικά μέτρα προστασίας:

Ασφαλείς κωδικοί πρόσβασης και MFA: Χρησιμοποιείτε ισχυρούς και μοναδικούς κωδικούς για κάθε λογαριασμό, αποθηκευμένους σε έναν διαχειριστή κωδικών. Ενεργοποιήστε την επαλήθευση πολλαπλών παραγόντων (MFA) όπου είναι διαθέσιμη. Αυτό προσφέρει επιπλέον προστασία ακόμη και σε περιπτώσεις όπου έχουν κλαπεί τα διαπιστευτήρια σας μέσω τεχνικών όπως το keylogging, αν και δεν είναι 100% ασφαλές.

Το πιο σημαντικό είναι να εφαρμόζετε συνδυαστικά όλα τα παραπάνω μέτρα. Έτσι περιορίζετε τις πιθανότητες επιτυχούς επίθεσης. Ωστόσο, να θυμάστε ότι οι κυβερνοεγκληματίες εξελίσσουν συνεχώς τις μεθόδους τους. Η επαγρύπνηση και η συνεχής ενημέρωση παραμένουν τα πιο ισχυρά σας όπλα.

Εγκατάσταση και τακτική ενημέρωση λογισμικού ασφαλείας: Διατηρήστε ενημερωμένο λογισμικό προστασίας από ιούς και απειλές σε όλες τις συσκευές σας. Αυτό αποτελεί σημαντική άμυνα απέναντι σε infostealers και άλλες κακόβουλες επιθέσεις.

Αποφυγή phishing επιθέσεων: Μην ανοίγετε συνημμένα αρχεία και μην κάνετε κλικ σε συνδέσμους από άγνωστους ή ύποπτους αποστολείς. Εάν λάβετε ένα ύποπτο μήνυμα, επικοινωνήστε με τον αποστολέα για επιβεβαίωση. Ελέγξτε το πεδίο του αποστολέα – συχνά, περνώντας το ποντίκι πάνω από τη διεύθυνση, μπορεί να αποκαλυφθεί ότι το email προέρχεται από διαφορετικό αποστολέα απ’ ό,τι φαίνεται.

Λήψη λογισμικού μόνο από επίσημα καταστήματα: Κατεβάζετε εφαρμογές μόνο από επίσημες πηγές, όπως το Google Play ή το App Store. Αν και μερικές φορές κακόβουλο λογισμικό καταφέρνει να περάσει σε αυτά τα καταστήματα, εντοπίζεται και αφαιρείται γρήγορα. Αποφύγετε τη χρήση πειρατικού ή «σπασμένου» λογισμικού, ειδικά αν προσφέρεται δωρεάν.

Ενημέρωση λειτουργικού συστήματος και εφαρμογών: Οι πιο πρόσφατες εκδόσεις λογισμικού ενσωματώνουν διορθώσεις ασφαλείας που προστατεύουν από γνωστές ευπάθειες.

Προσοχή στα μέσα κοινωνικής δικτύωσης: Αν μια προσφορά φαίνεται υπερβολικά καλή για να είναι αληθινή, πιθανότατα πρόκειται για απάτη. Αναζητήστε πληροφορίες στο διαδίκτυο για να επιβεβαιώσετε την αξιοπιστία της. Λάβετε υπόψη ότι ακόμη και λογαριασμοί φίλων ή διασημοτήτων μπορεί να έχουν παραβιαστεί και να χρησιμοποιούνται για την προώθηση κακόβουλου περιεχομένου. Αποφύγετε τα ανεπιθύμητα ή ύποπτα links.